Şuan İçin En Fazla Uygulanan Metot sitenin bulunduğu sunucunun Etkisiz kılınması yönteminin Kullanılmasıdır(DDOS)

Türkiye de siteleri etkisiz kılmak çok kolaydır öncelikle şunu söylim

Nedeni Türkiye’deki Tüm Hosting Hizmeti veren firmalar paylaşımlı sistem kullanır bu ne demektir bir hosting hizmeti yada sunucu hizmeti satın aldığınızda firmalar sizi bir havuz sistemine dahil eder nedir bu havuz sistemi

A hosting firması Toplam Metro Ethernet alt yapısı için aldığı ücretler çok yüksektir o yüzden kendine güveni olmayan firmalar metro Ethernet almak yerine data center hizmeti veren firmalardan yer kiralar bu alanda kiralan hat genellikle birleştirip tek bir swiç alt yapısna bağlayıp tüm sunucularını bu verilen bant genişliğinde yaparlar

Bunu nasıl anlarsınız

Aldığınız Hosting Hizmetinin Mutlaka sözleşmesine bakın hepsinde bu yazıyı göreceksiniz

*Sistem kaynaklarını 120 saniyeden fazla tüketen hesaplar için paketlerindeki cpu izni kadar limitlendirme yapılabilir.

Müşteri, paylaşımlı hosting hizmetleri kapsamında web sitesinin

aşırı sistem yükü yaratması, aşırı CPU, RAM veya DİSK kullanımı

Bandwidth Limit Buna Dikkat edin

Peki Siteyi Nasıl Etkisiz Kılarım

Bunun İçin Karsı sunucuyu bir araba otoyolu gibi düşünün ve trafiğin akması için bir gidiş bir geliş ihtiyacı oldugunu unutmayın

1.Mevcut Web sitesinin bulundugu sunucuyu analiz edin ve anlık kaç web sitesi barındırdığını ögrenebilirsiniz bunu basit programlar yapabilirsiniz önerecegim site https://wmaraci.com/sunucu-tarama bu adresten ip adresini taradığınızda tüm sunucudaki web siteleri görebilirsiniz

2.Sunucun İşletim sistemini belirlemek bytes=32 standar Linux Bir işletim sisteminin karşılama cevap anahtarı olacaktır o zaman sunucunun bir linux oldugunu anlarsınız ve ilk zafiyeti tespit edebilirsiniz

ilk zafiyet nedir bu sitenin barındıgı sunucun bağlı oldugu hat üzerinde direk bir switch baglı oldugunu gösterir

-Peki burada ne yapmam gerekir burada o sunucuya tanımlı olan ip adreslerini tespit ederiz bunu anlamak kolaydır

1. Ana Sunucuya verilen 1 ip adresi

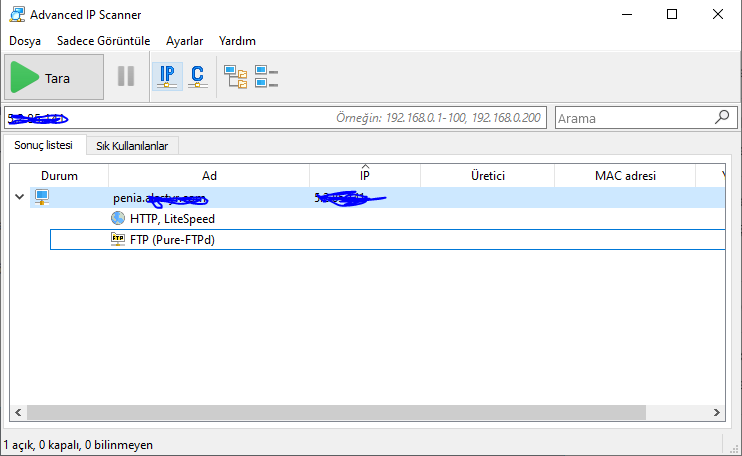

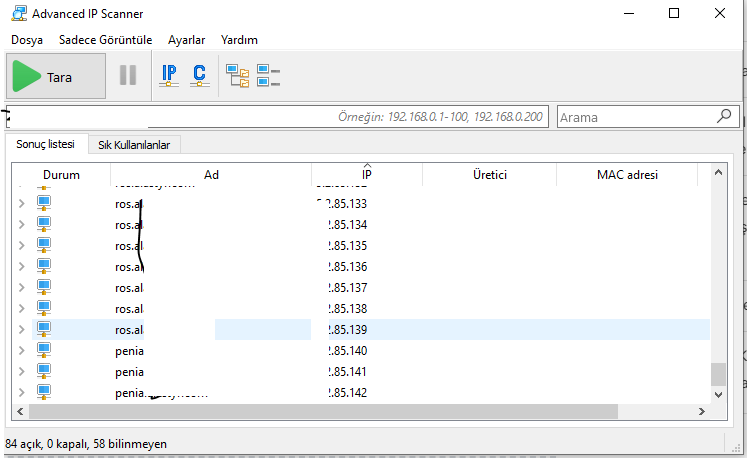

2. switch dagıttığı ipadresini ögrenebilirsiniz basit internetten indirdiğiniz bir programla sunucu içinde bulunan işletim sistemini ve ve önündeki ne olup bittiğini göreceksiniz

burada sitenin ana ip adresini taradınız şimdi ip adreslerin 8 blok lar da olduğunu unutmamamız gerekir ve bir ip aralığı verip yeniden tarıyoruz

şimdi bun dan sonra ne yapmanız gerekiyor bu verilere bakarak sunucuları koruyan bir güvenlik duvarı yok demek hedef sunucuya saldırı yapabiliriz

Bunu Nasıl yapacağız

- Sunucunun Kapasitesi bulunduktan sonra O Sitenin bulunduğu Sunucuya aynı anda gönderilecek trafik miktarı hesaplanır ve DDoS (DistrubutedDenial of Service Attack), sunucuların tüm hizmetlerine yönelik anlık ciddi bir yoğunluk oluşturulması ve kaynak tüketiminin doruk noktalara çıkarılması anlamına gelir. ve bu saldırı için hazırlanılır

-

DDoS Saldırı Türleri Nelerdir?

DDoS türleri ile alakalı olarak o kadar çok başlık inceleyebiliriz ki, hepsini saymak ciddi anlamda zaman alacaktır. Dünya genelinde bilinen 7 ayrı DDoS saldırı tipi bulunur. Kısaca bu saldırı tipleri ve nitelikleri aşağıdaki gibidir;

Volume BasedDDoS (Hacim Odaklı Saldırı): Sunucularda kullanılan bant genişliği hizmetini anlık olarak şişirmek için yoğun sorgu yapılmasını sağlayan sistemdir. Dünya genelinde en çok kullanılan DDoS saldırı modelidir.

Protocol BasedDDoS (Protokol Odaklı Saldırılar): Open SystemsInterconnection (OSI) bünyesinde çeşitli katmanlar söz konusudur. Bu katmanlar içerisinde yer alan 3 ve 4 numaralı birimlerde ki açıklar kullanılarak yapılır. Tehlikeli ve kilitleyen bir saldırı modelidir.

Application LayerDDoS (Uygulama Katmanlı Saldırılar): Sunucu içeriğinde barınan sistemlerde ki GET ve POST özelliği taşıyan formları kullanarak sunucuda yüklenme yaratan saldırı birimleridir.

SYN FloodDDoS: Sunucu kanadında TCP odaklı kaynak paketleri ciddi anlamda tehlike oluşturabilir. Bu paket dosyalar, sunucu sistemlerindeki en ciddi sorunlardır ve kaynak verilerini kullanılamaz hale getirir. Dolayısı ile en tehlikeli saldırı modellerinden birisi olarak da dikkat çeker.

UDP FloodDDoS: Sunucu kanadında çalışan portları kilitlemek için kullanılan saldırı tipleridir. UDP paketleri gönderilerek portların kapanmasını ya da hizmet verememesini sağlayan DDoS modelidir.

PingFlood: Adından da anlayabileceğiniz üzere binlerce ve hatta milyonlarca IP üzerinden sunucu kanadına PİNG atılması sonucu ortaya çıkan saldırı modelidir.

-

Botnet – Bot Ağlar

Planlanan bir DDoS saldırısı hedefine ulaşması için, saldırıya uğramış uzaktan kontrol edilen zombi bilgisayarlara veya bot ağlarına ihtiyaç vardır. Ve amaçları doğrultusunda hedefledikleri, web sitelerini, sunucuları ve ağları barındırabileceklerinden daha fazla veri ile doldurarak hizmeti geçici veya kalıcı olarak durdurmakdır. Botnet’ler, hedeflenen kurbanın bant genişliği kapasitesini aşan çok büyük miktarda veri gönderebilir. Bot ağlar, siber saldırganlar tarafından yönetilen binlerce ve milyonlarca bilgisayar arasında değişkenlik gösterebilir. NOT: Güvenlik Nedeniyle bu sistemleri buraya yazmam doğru olmaz 😀 ama biraz aratın bir sürü bu şekil sistem mevcut

4. Burada Dikkat etmeniz gereken saldırı yaparken yada ping denemeleri yaparken kendi ip adresinizi kullanmayın bir sunucu kiralayın kendi adınıza almasın sahte hesaplar kullanın kredi kartınızla yada banka hesabınızla kesinlikle ödeme yapmayın mümkünse ip 6 sunucuları tercih edin

– ve kesinlikle ip adresinizi her 10 saniyede bir değiştirin aldığınız sunucuyu 8 blok olarak alın

ve kesinlikle ip adresinizi her 10 saniyede bir değiştirin aldığınız sunucuyu 8 blok olarak alın

Sunucunun Ftp Hesabı Nasıl Ele geçirilir

Bir FTP sunucusuna yapılan saldırının başarılı olması için ilgili sunucunun kullanıcıya sunduğu yetkilerin ve genel güvenlik ayarlarının yanlış yapılandırılmış olması gerekir. FTP sunucusuna yapılacak saldırılardan korunabilmek için sunucu ve güvenlik duvarı ayarlarının yalnızca dış bağlantılar için değil, iç sunucularla aralarındaki özel iletişim noktaları için de iyi yapılandırılması gerekmektedir.

Saldırı Türleri

- SSL yerine RCP Kullanılması

- Pasif ve Aktif Kullanıcı Yapılandırması

-

Bounce Saldırısı

Fazla Abartmayalım bunları da Daha sonra anlatırım bugünlük yeter